Вирус-вымогатель по имени «Wanna Cry» («Хочется плакать») не щадит никого. Кибератаку уже назвали самой масштабной в истории глобального интернета. Были заражены сотни тысяч компьютеров почти в 100 странах. Под ударом оказались компьютерные системы больниц, железных дорог, правительственных учреждений и коммерческих структур. В России атака была самой массированной, о попытках взлома говорили в Центробанке, МВД, МЧС, РЖД, компаниях связи и других крупных учреждениях, ведомствах. Пострадавшие от вируса есть и в Мордовии, правда, по информации отдела «К» МВД по РМ, их немного, в основном это частные лица. Случаев заражения «Wanna Cry» предприятий и учреждений пока не зафиксировано.

Кого затронула атака?

Первыми были атакованы компьютеры госпиталей Великобритании, затем сообщения о вирусе начали поступать из Испании и Португалии, где пострадали сети телефонных компаний. И дальше все стало нарастать как снежный ком - последовали сообщения о компьютерных жертвах из США, Китая, России, Италии, Вьетнама, Тайваня и других стран.

В России вирус «Wanna cry» поразил системы информационной безопасности двух крупных сотовых операторов. В некоторых регионах со связью возникли проблемы, но специалисты компаний смогли быстро нейтрализовать атаку. Вирус также атаковал компьютерные системы МВД. Представитель ведомства Ирина Волк подтвердила эту информацию: «Департаментом информационных технологий, связи и защиты МВД России 12 мая была зафиксирована вирусная атака на персональные компьютеры ведомства, находящиеся под управлением операционной системы «Windows». Благодаря своевременно принятым мерам было блокировано порядка тысячи зараженных компьютеров, что составляет менее 1%. Серверные ресурсы МВД России не подвергались заражению благодаря использованию иных операционных систем и отечественных серверов с российским процессором «Эльбрус». Вирус локализован, проводятся технические работы по его уничтожению и обновлению средств антивирусной защиты».

Атака на МВД была столь мощной, что определенное время не работали даже официальные сайты региональных подразделений силового ведомства. Проблемы были и в работе центрального сайта министерства, но они оказались оперативно устранены.

О вирусной атаке в субботу также заявили в МЧС, Минздраве, РЖД и в нескольких банках. Правда, по сообщению из этих организаций, серьезных последствий она не имела. Так, в РЖД заявили, что вирус был быстро локализован и впоследствии уничтожен, сбоев в технологическом процессе не было, перевозки пассажиров и грузов осуществлялись в рабочем режиме. Во время кибератаки хакеры парализовали работу клиник в Англии. В России подобного сделать не удалось, но, по мнению экспертов, это говорит не о хорошем уровне защиты, а о раздробленности системы информатизации в российских больницах: у каждой своя электронная база, не связанная с другими.

Способ временно приостановить атаки нового зловредного вируса первым нашел британский программист, но код вредоносной программы был быстро изменен, и «лекарство» перестало действовать.

Вирус объявился и в Мордовии

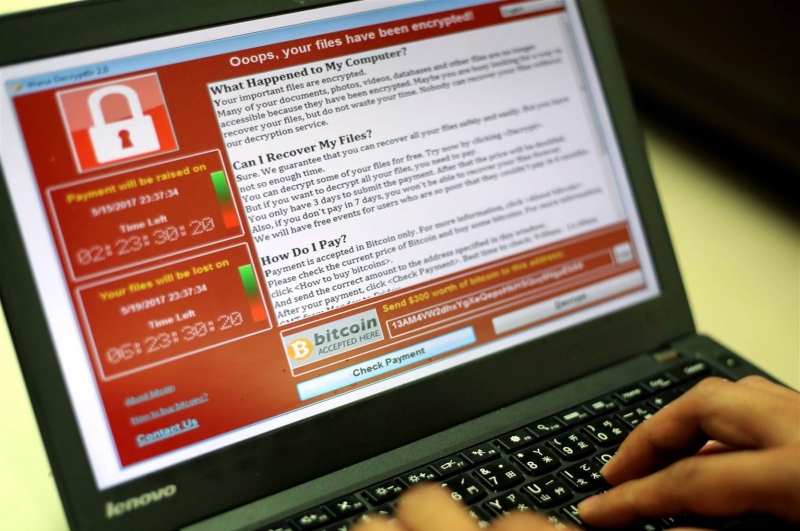

«В Мордовии кибератаке нового вируса-шифровальщика предприятия, ведомства или учреждения пока не подверглись, - говорит начальник отдела «К» МВД по РМ Алексей Ширманов. - Несколько случаев атак произошло на компьютеры частных лиц. В основном вирус распространяется через электронную почту. После открытия вложения в письме со спамом запускается шифратор. Проникнув в систему, «червь» сканирует диски, шифрует файлы. Так данные перестают быть доступны без ключа расшифровки. Доступ блокируется как к изображениям, документам и музыке, так и к системным файлам. За расшифровку программа требует выкуп в размере от 300 до 600 долларов в криптовалюте - биткойнах.

На компьютере появляется предупреждение: «У вас есть только три дня, чтобы заплатить». Вирус-шифровальщик имеет перевод на несколько десятков языков, то есть злоумышленники реально стараются убедить пользователя в том, что ему нужно как можно быстрее перевести деньги. Если же им все-таки удалось взломать ваш компьютер, специалисты рекомендуют не платить выкуп. Как показала практика, выкуп позволяет восстановить файлы не во всех случаях, и, даже заплатив деньги, можно лишиться ценных и важных данных».

Как не стать жертвой «Wanna cry»?

По словам Алексея Ширманова, необходимо обращать внимание на письма, которые приходят на электронную почту. Нельзя открывать вложения с расширениями .exe, vbs и scr. Мошенники могут использовать несколько расширений, чтобы замаскировать вредоносный файл как видео, фото или документ.

Как показал анализ, атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010. Затем на зараженную систему устанавливался руткит, используя который злоумышленники запускали программу-шифровальщик. Для того чтобы не стать жертвой вируса, с сайта «Microsoft» можно скачать патч MS17-010, который закроет уязвимость.

«Судя по специализации большей части жертв, которые в первую очередь подверглись атаке (медучреждения), злоумышленники постарались добраться до организаций, для которых оперативный доступ к информации и корректная работа IT-инфраструктуры являются в буквальном смысле вопросом жизни и смерти, - заявил представитель компании «Avast». - Соответственно, они будут готовы быстро заплатить вымогателям деньги, чтобы вернуть работоспособность своей инфраструктуры. Циничность и масштабы деятельности компьютерных злоумышленников растут. Мы имеем дело с хорошо скоординированной атакой международного уровня».

«Wanna cry» - детище АНБ США?

Организовавшие атаки хакеры использовали модифицированное программное обеспечение Агентства национальной безопасности США, которое в результате утечки попало в интернет. Когда-то вирус создали для того, чтобы проникать в закрытые компьютерные системы. Эту информацию подтвердил и бывший сотрудник АНБ Эдвард Сноуден.

Проблему вирусной кибератаки «Wanna Cry» не обошел даже Президент России Владимир Путин. На пресс-конференции в Китае он заявил: «Руководство «Microsoft» прямо заявило, о том, что первичным источником этого вируса являются спецслужбы Соединенных Штатов. Для нас, наших учреждений никакого существенного ущерба не было - ни для банковских, ни для системы здравоохранения, ни для других. Но в целом это тревожно, здесь нет ничего хорошего».

WikiLeaks, впрочем, также неоднократно предупреждал, что из-за маниакального желания следить за всем миром американские спецслужбы распространяют вредоносные программы. Но, даже если это не так, возникает вопрос о том, как программы АНБ попадают в руки злоумышленников. И кто они?

Программисты разобрали код «Wanna Cry» и выяснили, что он был создан в девяти часовых поясах к востоку от Гринвича. Это дает основания полагать, что создатели вируса находятся либо в Японии, Корее, Китае, Индонезии, либо на Филиппинах. Больше всех к разгадке тайны приблизились ведущие российские и американские компании в области киберзащиты. Они нашли следы создания этой вредоносной программы в Северной Корее. Разработчики антивирусов обнаружили в «Wanna Сry» коды, используемые хакерской командой «Лазарь». В прошлом году мошенники из этой группировки ограбили Центробанк Бангладеша. Тогда они похитили 81 миллион долларов.

По имеющейся информации, на счета хакеров за несколько дней поступило около 50 тысяч долларов. Это сущая мелочь, учитывая длинный список жертв. Но наибольшее число атак зафиксировано именно в России. Это позволяет многим наблюдателям говорить о том, что именно наша страна является основной целью хакеров. Шквал атак именно на российские компьютеры и сети многие склонны связывать с грядущими президентскими выборами, дескать, это своеобразная проба сил. Другие же страны были атакованы для отвода глаз.

Очевидно одно - мир стал свидетелем самой крупной организованной кибератаки в интернете. Истинные масштабы этой атаки еще предстоит оценить, ведь заражение компьютеров по всему миру продолжается. Не исключено, что хакеры могли получить доступ к регистрационным данным граждан, автотранспорта, базе судебных приставов, которая подгружена в Федеральную информационную систему регистрации. Эксперты предупреждают, что частота и масштабы кибератак в дальнейшем будут только нарастать.

Эдуард АНЮТИН